Beosin重磅 | 2024年Q3 Web3Blockchain安全態(tài)勢、反*洗*錢分析回顧

本章作者:Beosin研究團隊Eaton1、2024年上半年Web3Blockchain安全態(tài)勢綜述

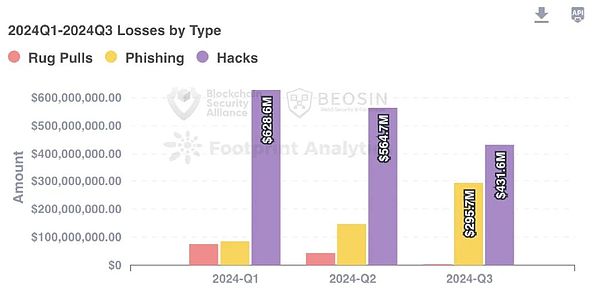

據(jù)BeosinAlert監(jiān)控及預(yù)警顯示,2024年Q3Web3領(lǐng)域因黑客攻擊、釣魚詐騙和項目方RugPull造成的總損失達到了7.3億美元。其中主要攻擊事件23起,總損失金額約4.3億美元;項目方RugPull事件3起,總損失約424萬美元;釣魚詐騙總損失金額約2.95億美元。

從被攻擊項目類型來看,損失最高的項目類型為CEX,3次針對CEX的攻擊共造成了約2.97億美元的損失,約占所有攻擊損失金額的40.6%。

從各鏈損失金額來看,Ethereum依舊為損失金額最高、攻擊事件最多的鏈。21次Ethereum上的攻擊與釣魚事件造成了3.48億美元的損失,約占總損失的47.6%。

從攻擊手法來看,Q3共發(fā)生5次私鑰泄露事件,造成損失達到了3.05億美元,約占總攻擊損失金額的41.7%,是占比最高的攻擊類型。

從資金流向來看,僅約有1690萬美元被盜資金被凍結(jié)或追回。絕大部分(約78.9%)被盜資金仍存儲在攻擊

者的鏈上地址。

從審計情況來看,被攻擊的項目中,經(jīng)過審計的項目方比例有所增加。2、被攻擊項目類型

CEX為損失金額最高的項目類型

2024年Q3,損失最高的項目類型為CEX,3次針對CEX的攻擊共造成了約2.97億美元的損失,占所有攻擊損失金額的40.6%。CEX安全事件雖然次數(shù)不多,但每次被盜金額都巨大,凸顯了當前交易所生態(tài)的安全態(tài)勢不容樂觀。

緊隨其后損失排在第二位的受害者類型為用戶錢包。8次針對用戶錢包的釣魚與社會工程學攻擊對普通用戶造成了約2.95億美元的損失,占比約40.3%。和2024年上半年相比,Q3針對普通用戶的攻擊和造成的損失有了大幅增加。

23起黑客攻擊事件中,共有12起事件發(fā)生在DeFi領(lǐng)域,占比約52.1%,是攻擊次數(shù)最多的項目類型,這12次DeFi攻擊事件共導(dǎo)致了超過4560萬美元的損失,排在所有項目類型的第四位。

其他被攻擊的項目類型還包括:基礎(chǔ)設(shè)施、Tokens等。其中針對公鏈及跨鏈橋的攻擊造成的損失金額達8500萬美元,排在所有項目類型的第三位。

損失金額排名第二的公鏈為BTC,共計損失2.38億美元,約占總損失的32.5%。BTC損失金額來自于一次針對某巨鯨地址的社會工程學攻擊。

損失金額排名第三的公鏈為Luna(6500萬美元),攻擊者利用了ibc-hooks超時回調(diào)中的重入漏洞對Luna進行了攻擊。

按照安全事件數(shù)量排名,前兩名分別為Ethereum(21次)、BNBChain(4次)。各鏈生態(tài)的安全事件數(shù)量較上半年有所下降。4、攻擊手法分析

約41.7%的損失金額來自私鑰泄露事件

2024年Q3,共發(fā)生5次私鑰泄露事件,造成損失達到了3.05億美元,約占總攻擊損失金額的41.7%。和上半年相同,私鑰泄露事件造成的損失依舊是所有攻擊類型的第一位。造成較大損失的私鑰泄露事件有:WazirX(2.3億美元)、BingX(4500萬美元)、Indodax(2200萬美元)。

損失金額排名第二的攻擊手法為社會工程學攻擊,1次社會工程學攻擊造成損失2.38億美元。

23起攻擊事件中,有18起來自合約漏洞利用,占比約78%。合約漏洞利用總損失達1.28億美元,排名第三。

按照漏洞細分,造成損失前三名的漏洞分別為:重入漏洞(9346萬美元)、業(yè)務(wù)邏輯漏洞(約209萬美元)、校驗漏洞(1001萬美元)。出現(xiàn)次數(shù)最高的漏洞為業(yè)務(wù)邏輯漏洞,18起合約漏洞攻擊中有7次是業(yè)務(wù)邏輯漏洞。5、反*洗*錢典型事件分析回顧5.1BeosinTrace對LI.FI事件進行追蹤分析

7月16日,據(jù)BeosinAlert監(jiān)控預(yù)警發(fā)現(xiàn)跨鏈協(xié)議LI.FI遭受攻擊,攻擊者利用項目合約中存在的call注入漏洞,盜取授權(quán)給合約的用戶資產(chǎn)。

LI.FI項目合約存在一個depositToGasZipERC20函數(shù),可將指定Tokens兌換為平臺幣并存入GasZip合約,但是在兌換邏輯處的代碼未對call調(diào)用的數(shù)據(jù)進行限制,導(dǎo)致攻擊者可利用此函數(shù)進行call注入攻擊,提取走給合約授權(quán)用戶的資產(chǎn)。

本次事件除了call注入的合約漏洞外,還有一點值得注意,即Diamond模式下,F(xiàn)acet合約的配置問題。進一步分析發(fā)現(xiàn),GasZipFacet合約是在被攻擊的5天前部署,并在被攻擊前十多個小時由項目的多簽管理員在LI.FI主合約進行注冊的。

所以,通過這次事件可以發(fā)現(xiàn),對于Diamond這類可升級模式,新增功能合約的安全性也需要得到高度重視。

BeosinTrace對被盜資金進行追蹤發(fā)現(xiàn),損失金額包括633.59萬USDT、319.19萬USDC、16.95萬DAI,約1000萬美元。

BeosinTrace: 被盜資金流向圖

另一方面,黑客向地址0x35fe...745CA轉(zhuǎn)移8010億枚SHIB,價值高達1402萬美元,進行分批拋售。6、被盜資產(chǎn)的資金流向分析

據(jù)BeosinKYT反*洗*錢平臺分析顯示,2024年Q3被盜的資金中,僅有1690萬美元被盜資金被凍結(jié)或追回。該比例較上半年年顯著下降。

約有5.77億美元(約78.9%)的被盜資金還保留在黑客地址。隨著全球監(jiān)管機構(gòu)反*洗*錢力度的加大,黑客清洗贓款變得更加困難,因此相當一部分黑客選擇暫時將盜取資金保留在鏈上地址。

約有1.02億美元的被盜資金轉(zhuǎn)入了各交易所,占比約13.9%,該比例高于2024上半年。

共有3471.3萬美元(5.4%)轉(zhuǎn)入了混幣器。和上半年相比,2024年Q3通過混幣器清洗的被盜資金再次大幅減少。

4個沒有經(jīng)過審計的項目中,合約漏洞事件占了3起(75%)。16個經(jīng)過審計的項目中,合約漏洞事件占了11起(68.75%)。兩者整體比例大致相當。和上半年相比,2024年整體安全審計質(zhì)量有所下滑。8、2024年上半年Web3Blockchain安全態(tài)勢總結(jié)

和2023年同期相比,2024年Q3因黑客攻擊、釣魚詐騙、項目方RugPull造成的總損失略有下降,達到了7.3億美元(2023年Q3這一數(shù)字為8.89億美元)。2024年Q3幣價下跌等因素對總金額的減少有一定的影響,但總體而言,Web3安全領(lǐng)域形勢依舊不容樂觀。

和上半年相同,2024Q3造成危害最大的攻擊類型依舊為私鑰泄露。約41.7%的損失金額來自私鑰泄露事件。從項目類型來看,私鑰泄露事件遍布于Web3各個領(lǐng)域:游戲平臺、Tokens合約、個人錢包、基礎(chǔ)設(shè)施、交易所等。各個Web3項目方/個人用戶都需要提高警惕,離線存儲私鑰、使用多重簽名、謹慎使用第三方服務(wù)、對特權(quán)員工進行定期安全培訓。

Q3僅有5.4%的被盜資產(chǎn)轉(zhuǎn)入了各類混幣器,另外有78.9%的資產(chǎn)還保留在黑客地址,這進一步說明了黑客清洗贓款難度的增加。

Q3依舊有13.9%的被盜資金轉(zhuǎn)入了各交易所,這需要交易所及時識別黑客行為,積極配合執(zhí)法機構(gòu)和項目方凍結(jié)資金和進行調(diào)證。目前交易所和執(zhí)法機構(gòu)、項目方、安全團隊的合作已經(jīng)有了較為明顯的成果,相信未來會有更多被盜資金能夠追回。

Q3的23起攻擊事件中,依然有18起來自合約漏洞利用,建議項目方在上線前尋求專業(yè)的安全公司進行審計。